本文讲述了在浪潮信息云峦服务器操作系统KeyarchOS(简称KOS)环境中,开展了动态可信验证技术的应用实践,验证了该技术在内核、系统服务及用户态进程上的防护效果。

随着云计算、大数据、人工智能等技术的快速发展,数据呈现出爆发式增长趋势,同时驱动着算力持续提升,然而,传统DRAM并未实现同步扩展以满足应用需求,应用对内存容量和带宽不断提高的需求,推动着内存扩展技术不断发展,在此背景下,CXL成为解决内存扩展瓶颈的最有前景的技术;与DRAM内存相比,扩展内存面临高延迟、低带宽的技术挑战,为了解决这些挑战,分层内存技术应运而生。

背景

在数字化时代,操作系统面临着日益复杂的安全威胁,如高级持续性威胁(APT)和供应链攻击等。传统的静态验证机制(如启动时校验)已无法有效应对运行时的恶意篡改行为。

金融、能源等关键行业对系统安全提出了更高要求,需要实时检测内存篡改、代码注入等运行时攻击,以防止服务中断或数据泄露事件的发生。此外,等保2.0、ISO/IEC15408等安全标准明确要求实施动态可信度量机制,以确保系统行为始终符合预期。

在此背景下,内核、系统服务及用户态进程的动态可信验证显得尤为重要。通过基于TEE的远程证明、内存度量等动态验证技术,可以及时发现系统异常行为,有效提升系统韧性。这些技术已成为现代主动防御体系的核心组成部分。

基于云峦KeyarchOS的动态可信验证技术

动态可信验证技术是一种实时监测系统运行状态的安全机制,通过持续验证内核、系统服务及用户态进程的行为是否符合预期,以防范运行时篡改和未知攻击。

基于云峦KeyarchOS的动态可信验证是基于完整性验证的安全威胁检测机制, 基于可信根的动态可信验证主要从内容完整性、属性完整性、控制流完整性等维度检测程序的可信性。相较于其他检测方案,基于可信根的动态可信验证考虑检测器的信任基问题,极大的提升了检测结果的有效性和检测器的安全性。

基于云峦KeyarchOS的动态可信验证是面向OS的安全模块,其核心包括策略配置与验证引擎两部分。

动态可信验证策略配置服务以systemd服务的方式启动,通过服务配置文件实现策略动态管理。

动态可信验证引擎运行于内核态,可以以独立ko引擎插入内核,也可以编译到内核程序中,可信验证引擎由基准值管理、监控引擎两部分构成。

基准值是实现动态可信验证的前提,基准值管理是可信验证结果有效性的关键所在。 同时为了在保障用户业务应用连续性与安全可信功能的平衡,最大程度降低安全对用户业务应用及系统运维成本的影响。基准值采集技术分为基于平台可信状态(信任链)的实时基准值采集技术、基于合法性完整性验证(签名验签)的持久基准值采集技术两种。以下分别介绍:

基于平台可信状态(信任链)的实时基准值采集技术:

由于内核安全设计,部分内核内存关键数据在每次系统启动后值均是实时产生的、非持久数据(例如内核系统调用表中的系统调用地址),这些值系统运行期间一般不会发生变化,但这些数据一旦发生变化会对系统安全性产生较大影响,因此需要在系统运行期间持续对这些数据进行动态可信验证,以保障系统的安全可信。

基于合法性完整性验证(签名验签)的持久基准值采集技术:

部分内核内存数据的基准值在内核完成构建后即保持不变,为了确保基准值的有效性,这类基准值的采集需要在系统构建后产生,并基于内核签名密钥签发,在内核安装后,导入到内核,内核通过可信密钥验证基准值的合法性。

动态可信验证的监控引擎,主要是触发机制,触发机制需要确保动态可信验证覆盖系统运行期间的关键事件和整个时间段。基于KeyarchOS的动态可信验证技术提供固定周期、随机周期、事件触发三种触发机制。同时为了不影响系统性能,设置最小周期限制。TOC-TOU问题是所有基于特定周期触发的安全检测机制所面临的共性问题,它特指攻击者通过分析安全模块周期策略,在安全检测周期间隙实施攻击并在下一个周期到来前恢复系统环境,从而让安全防御模块无法检测出相关攻击的问题。通过随机周期触发机制,让攻击者无法确认攻击间隙,提升攻击成本,从而提高系统安全性。

基于云峦KeyarchOS的动态可信验证技术实践

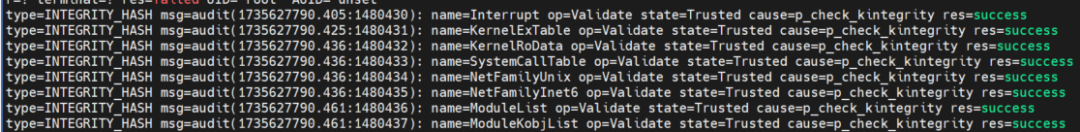

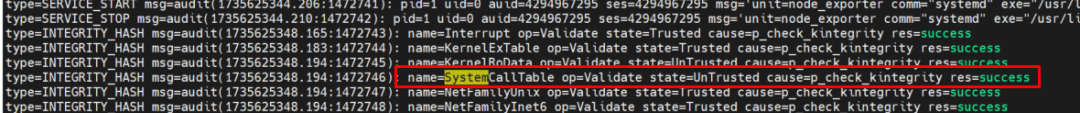

如下图所示,基于云峦KeyarchOS的动态可信验证技术对中断、内核异常表、内核只读区、系统调用表、IPv4协议族(AF_INET)的注册结构、IPv6协议族(AF_INET6)的注册结构、已加载的内核模块(struct module)及其关联的sysfs对象(kobject)进行运行时验证。 如下图所示,当通过测试hook修改内核系统调用表时,动态可信验证技术即可实时的检测到系统调用表已被修改,状态为“untrusted”;恢复内核系统调用表数据后,动态可信验证技术又能及时恢复状态为“trusted”。

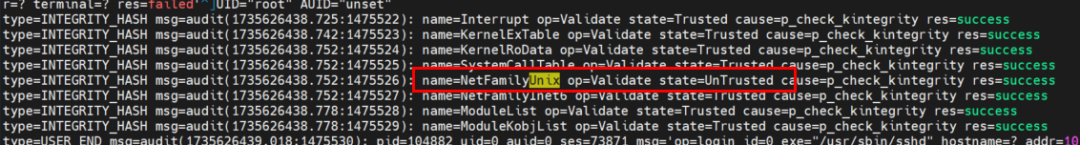

如下图所示,当通过测试hook修改内核系统调用表时,动态可信验证技术即可实时的检测到系统调用表已被修改,状态为“untrusted”;恢复内核系统调用表数据后,动态可信验证技术又能及时恢复状态为“trusted”。 如下图所示,当通过测试hook修改IPv4协议族(AF_INET)的注册结构时,动态可信验证技术即可实时检测到IPv4协议族(AF_INET)的注册结构已被修改,状态为“untrusted”;恢复IPv4协议族(AF_INET)的注册结构数据后,动态可信验证技术又能及时恢复状态为“trusted”。

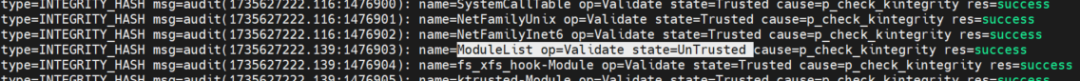

如下图所示,当通过测试hook修改IPv4协议族(AF_INET)的注册结构时,动态可信验证技术即可实时检测到IPv4协议族(AF_INET)的注册结构已被修改,状态为“untrusted”;恢复IPv4协议族(AF_INET)的注册结构数据后,动态可信验证技术又能及时恢复状态为“trusted”。 如下图所示,当通过测试hook修改加载的内核模块数据时,动态可信验证技术即可实时的检测到内核模块数据已被修改,状态为“untrusted”;恢内核模块数据后,动态可信验证技术又能及时恢复状态为“trusted”。

如下图所示,当通过测试hook修改加载的内核模块数据时,动态可信验证技术即可实时的检测到内核模块数据已被修改,状态为“untrusted”;恢内核模块数据后,动态可信验证技术又能及时恢复状态为“trusted”。 以上只是对内核相关数据动态可信验证的示例,对用户态进程及系统服务的监控,与之类似,在此不再赘述。

以上只是对内核相关数据动态可信验证的示例,对用户态进程及系统服务的监控,与之类似,在此不再赘述。

小结

云峦KeyarchOS动态可信验证技术通过实时监测内核、系统服务和用户态进程的代码完整性(哈希校验)、行为合规性(系统调用分析)及内存安全(内存度量),结合硬件可信根(TPM)与运行时监控,能够有效防御Rootkit、代码注入等运行时攻击,既满足等保2.0等高安全需求,更显著提升了系统主动防御能力。

售前咨询

售后服务

回到顶部