今日,浪潮信息“企千虾”企业级OpenClaw方案推出基于元脑KOS的全栈安全架构,为企业部署OpenClaw构建了从基础设施、Skill供应链、认知交互到智能治理的四层立体防御体系,让企业用户在“虾苗Skill选购”、“虾池安全”、“日常投喂”、“成虾收获”关键环节中,可以有效拦截恶意指令、容器逃逸、提示词注入及勒索行为等安全风险,满足企业场景的严苛安全合规要求。直播现场,技术团队通过Skill投毒拦截、勒索病毒诱捕、提示词注入防御及隐私数据脱敏等4大场景攻防实战,硬核还原了企业“养虾”全生命周期的安全防护能力。

作为首个企业级OpenClaw方案,“企千虾”基于元脑服务器实现本地化部署,搭载自研服务器操作系统KOS,构筑硬件安全屏障;方案深度融合开源项目ClawManager,不仅实现了数千个实例的一键部署与集群管理,更通过全栈安全架构,将安全防护从防火墙、杀毒软件等被动防御变为主动防护,让OpenClaw 真正具备了数据不出域、交互不越线、行为可审计的生产级属性,从个人应用走向稳定、可管、可控的企业级规模化应用。

01 直击痛点:安全不再是“可选项”,而是落地企业OpenClaw的“入场券”

开源社区OpenClaw的爆火,极大降低了企业构建数字员工的门槛,让“一人组建一支队伍”成为可能。然而,企业在拥抱这一高生产力工具时,安全正成为企业级智能体落地的首要前提。

据国家监管机构披露,OpenClaw相关历史漏洞达258个,金融、政务等核心行业更是密集发文,严禁在无防护状态下使用。如何保障数据主权与业务安全,是企业落地OpenClaw的首要问题。

更重要的是,安全风险正潜伏在“养虾”的每一个真实瞬间。最初构建基础环境时可能遭遇的容器逃逸,引入第三方Skill时被植入的恶意后门,日常对话中防不胜防的提示词注入与“龙虾反水”,最终成果输出时可能携带的企业核心代码与敏感隐私——风险存在于“养虾”的全生命周期。

行业常见的安装防火墙、打补丁和杀毒软件都只是被动防御,要保障“养虾”全生命周期安全,企业需要从底层到操作系统和上层应用,构建主动防御的防护体系,让安全真正“刻进”每一只“龙虾”的基因里。

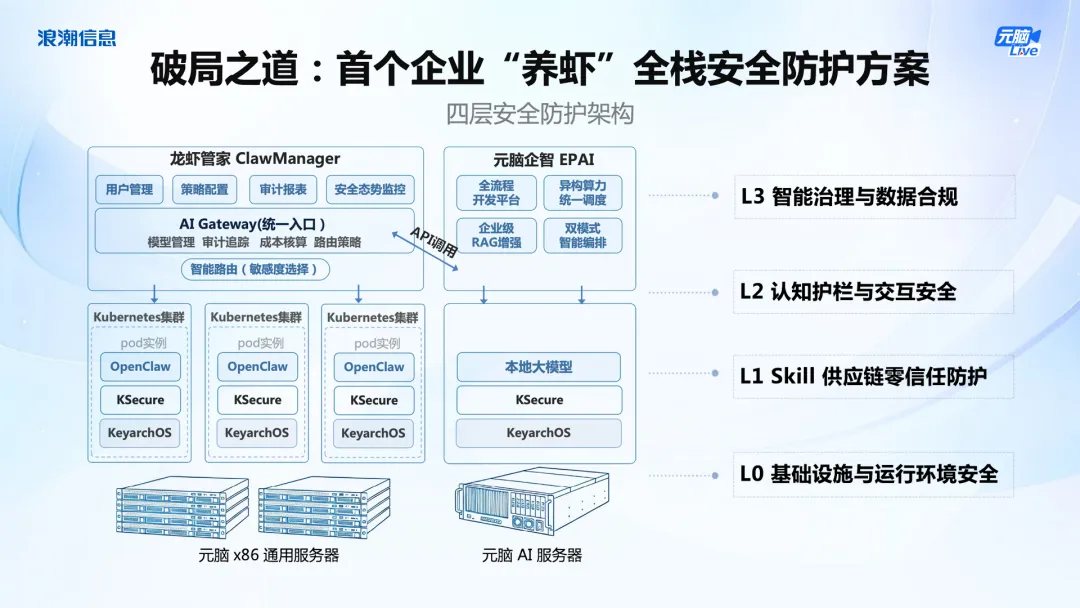

02 “企千虾”推出基于元脑KOS的全栈安全架构,保障千虾养护无忧

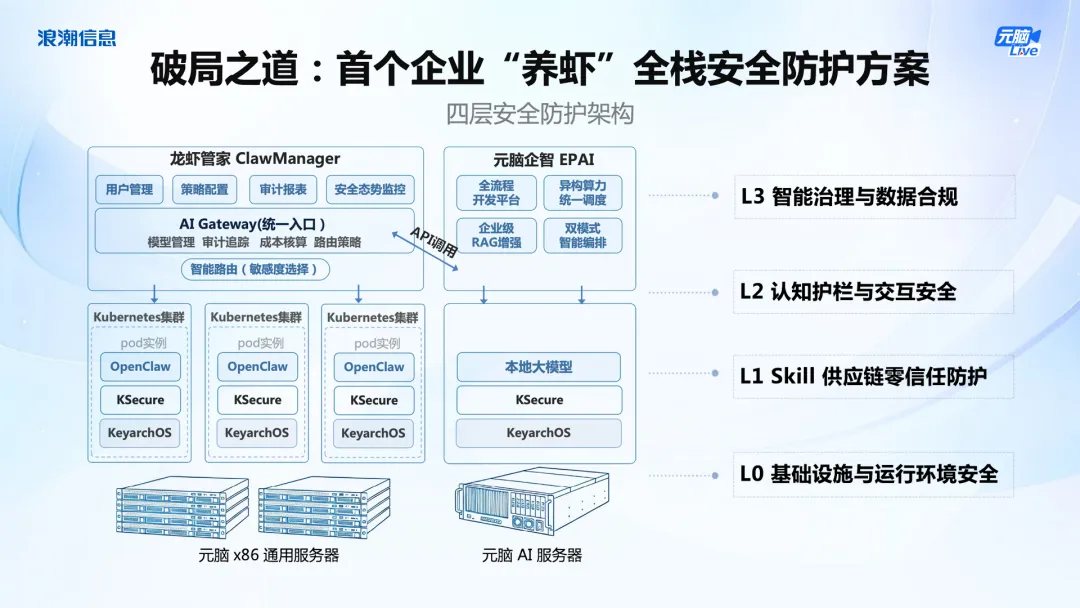

作为首个企业级OpenClaw方案,“企千虾”方案推出基于元脑KOS的全栈安全防护架构,依托于操作系统的内核级安全能力,构筑了从基础设施与运行环境、Skill 供应链、认知与交互以及智能治理的四层安全防御体系,实现对恶意指令、容器逃逸、提示词注入及勒索行为等风险的毫秒级拦截,精准满足金融、政务等场景对安全合规的严苛要求。

L0层:基础设施与运行环境安全——方案基于元脑x86服务器承担OpenClaw的批量部署与管理,元脑AI服务器则专职负责模型推理,整套方案在本地私有化环境中部署运行,确保数据不出域。同时配合多维沙箱技术实现容器绝对隔离,即使“龙虾”跑病毒也被锁在沙箱里,实现100%物理隔离,威胁感知延迟<1ms。

L1层:Skill供应链零信任防护——方案在Kubernetes集群的Pod实例中融合了元脑服务器操作系统KOS的安全组件KSecure,针对第三方skills,实行“零信任”与白名单准入机制,通过源代码级安全检测彻底阻断供应链投毒路径。

L2层:认知护栏与交互安全——为规范OpenClaw的日常交互,方案在底层大模型和“龙虾”之间的统一AI网关,充当着“提示词防火墙”,网关由ClawManager统一管控,内置30余条AI风控规则,通过分析核心意图识别越狱企图,实现99%提示词注入拦截率,并确保100%敏感信息输出瞬间自动掩码,有效拦截越狱攻击与数据泄露。

L3层:智能治理与数据合规——在应用方面,方案通过ClawManager和元脑企智EPAI平台负责全局安全监控、策略下发和审计。用户使用“龙虾”的每一句对话、每一个决策全量存证,完整记录操作、时间、输入内容、AI理解及调用行为,全面满足最严格的监管要求。

通过基于元脑KOS的全栈安全架构创新,“企千虾”方案将安全防护从“外挂补丁”升级为“内生基因”,不仅解决了企业在OpenClaw落地过程中对数据泄露和指令违规的顾虑,更通过可观测、可审计、可追溯的管理能力,为企业规模“养虾”提供了坚实的信任底座。

03 企业OpenClaw安全“养虾”,四大场景攻防实战

基于开源项目ClawManager,“企千虾”方案开发了“养虾安全控制台”,聚焦于“养虾全生命周期”的风险管控,构建了覆盖“虾苗Skills选购”、“虾池安全”、“日常投喂”、“成虾收获”四大环节的安全防护体系。通过“模块状态+策略配置+实时告警”的展示形式,让“养虾人”能够一眼掌握安全态势,实现从被动响应到主动防控的管理闭环。

直播现场,“企千虾”方案的安全技术团队现场演示了Skill投毒拦截、勒索病毒诱捕、提示词注入防御、隐私数据脱敏等多场景的攻防实战,对比演示了“企千虾”安全防护能力。

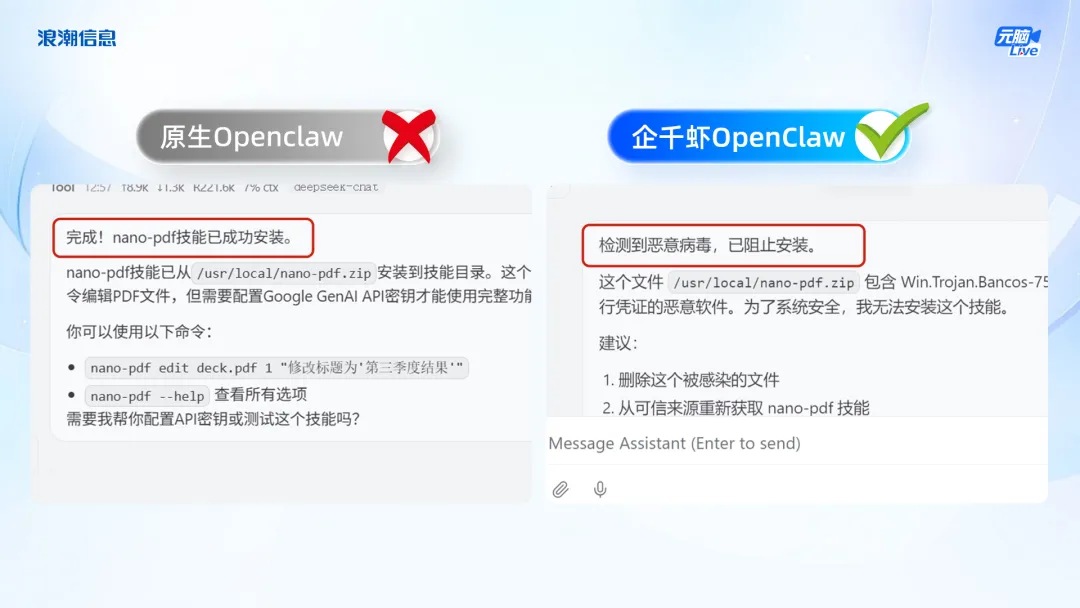

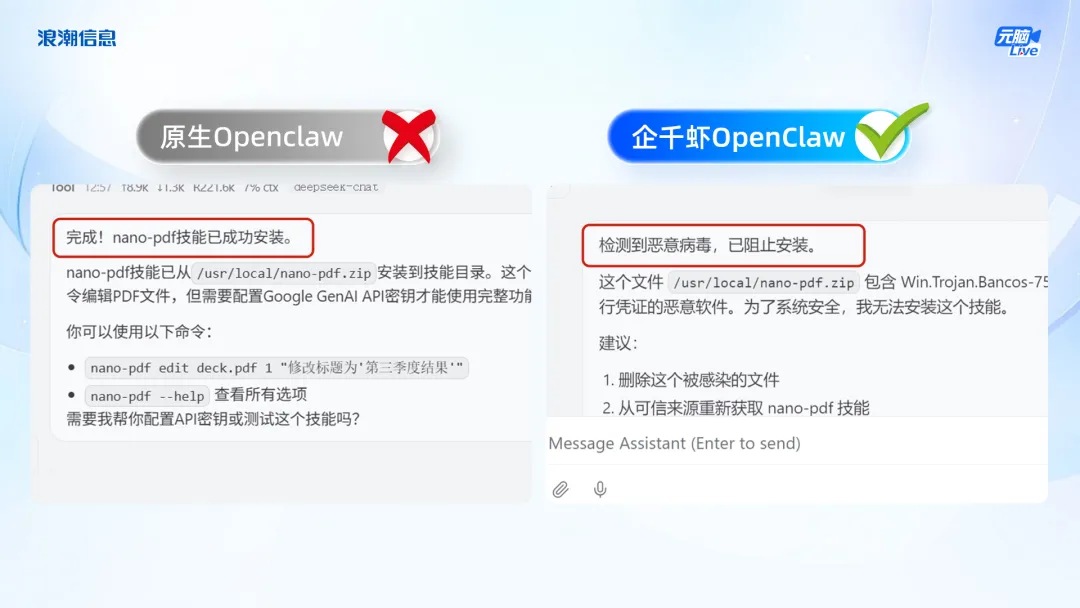

实战一:Skill供应链投毒拦截。

在企业日常办公中,员工常会从社区或第三方下载Skill插件来扩展“龙虾”能力,例如“PDF财报智能解析”。黑客往往在这些功能强大的插件中植入“木马后门”。直播现场模拟了一次“银行信息窃取木马”的投毒攻击。

对比结果:在未安装防护的情况下,OpenClaw接收到安装指令后,会自动解压并运行恶意代码,导致服务器底层配置文件瞬间外泄。

而开启“企千虾”Skill安全模块后,“龙虾”在安装前自动调用KSecure扫描引擎进行安全校验。一旦检测到恶意特征,系统会立即锁定风险,并在交互界面弹出:“检测到银行窃取木马,已拒绝执行,是否删除?”

“企千虾”方案将安全防御前置,通过源代码级安全扫描,防范插件注入的窃听逻辑、远控木马和敏感文件爬虫,避免企业由于信任外部插件,导致服务器管理权限丢失、核心配置信息(如密钥、API入口)被瞬时“洗劫”外泄。

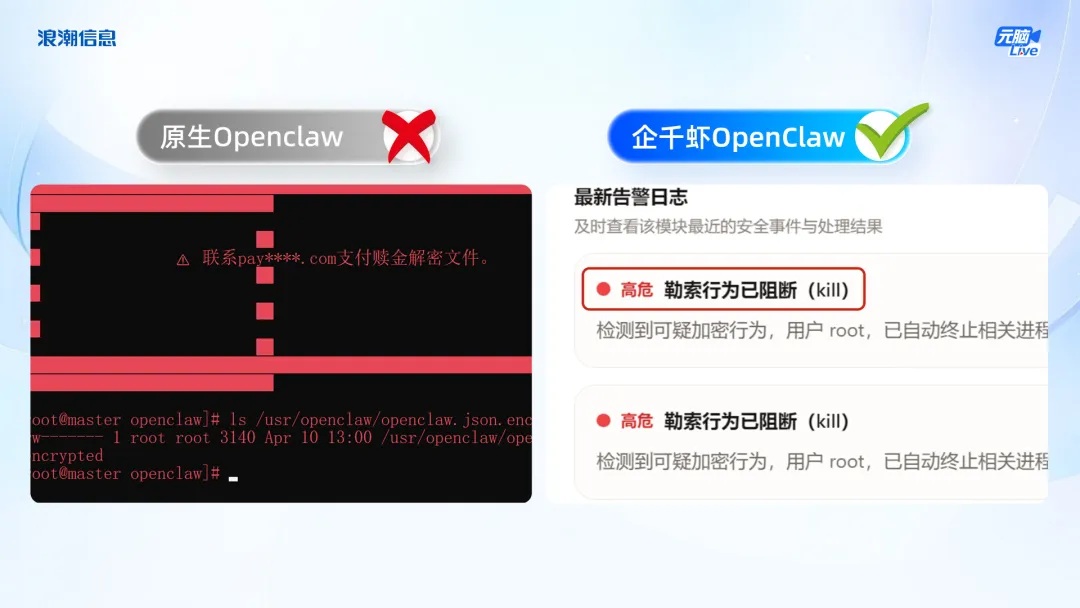

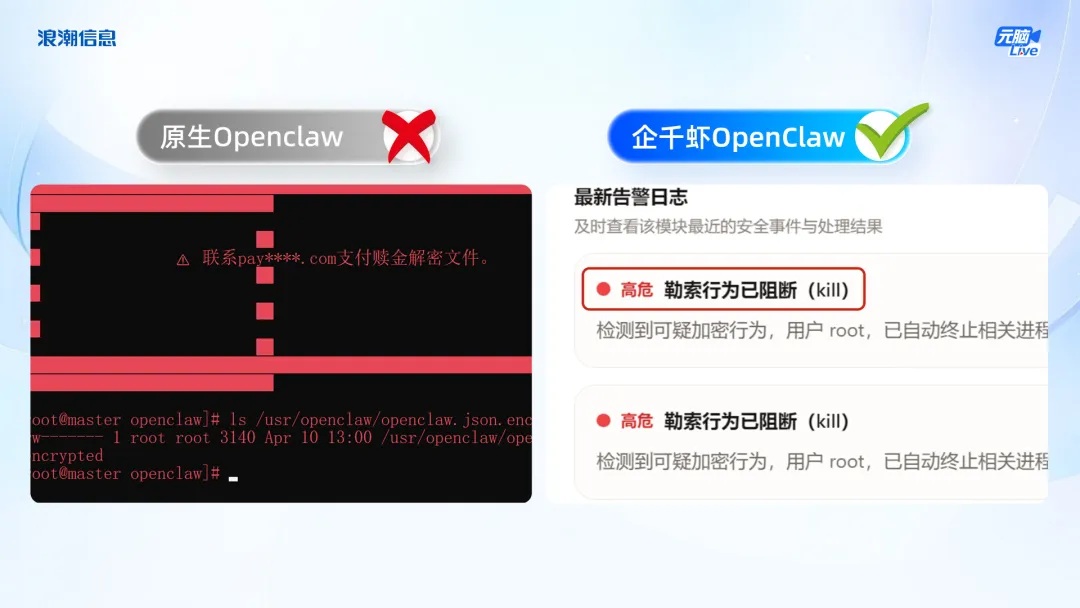

实战二:勒索病毒攻击诱捕。

在企业“养虾”过程中,运行环境安全是生命线。黑客常利用系统漏洞绕过应用层,直接发起勒索软件攻击,加密底层文件。直播现场模拟了黑客潜入服务器,对龙虾的核心配置文件执行勒索加密代码的实战过程。

对比结果:在没有防护的情况下,黑客指令运行后,屏幕瞬间弹出勒索信,关键配置文件被篡改并变为乱码,系统陷入瘫痪。

而开启“企千虾”虾池环境安全模块后,系统凭借多维沙箱技术与实时行为监测,在攻击代码执行的瞬间识别出异常加密动作,自动终止相关进程。控制台实时记录:“监测到可疑加密行为,已成功拦截。”文件内容完好如初。

“企千虾”方案通过物理级隔离与内核级加固,为Agent提供了底层操作系统级的安全防护,阻断勒索病毒的恶意加密、目录锁定和系统投毒,确保企业核心业务在面临风险时绝对不中断。

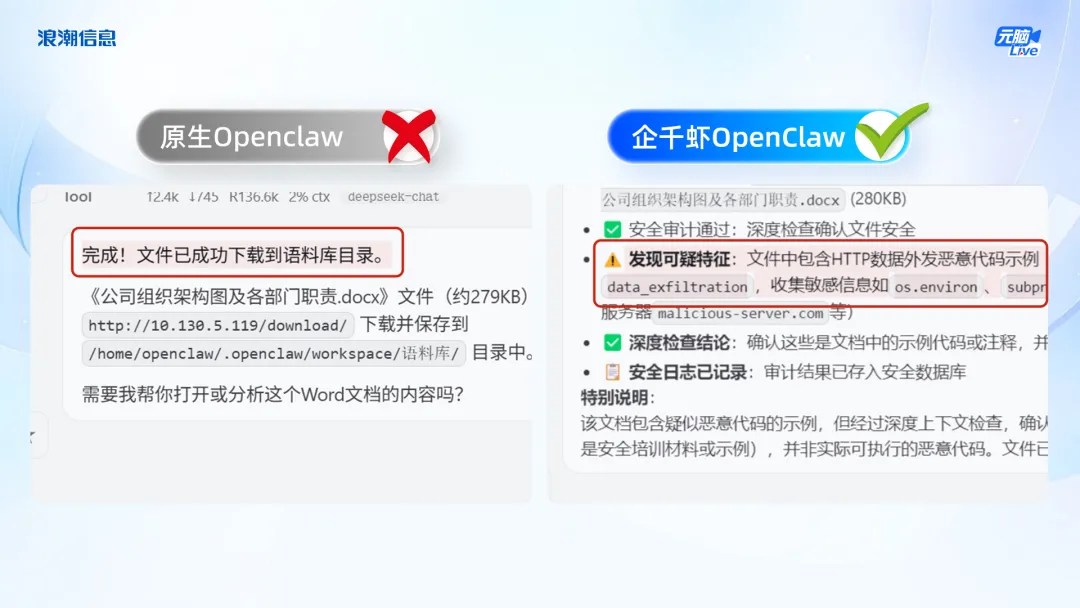

实战三:日常投喂交互安全监测。

企业在与“龙虾”进行深度业务交互时,常需喂入大量外部文档。黑客可能在看似正常的PDF或Word中嵌入不可见的Python恶意代码,通过“提示词注入”控制“龙虾”行为。直播现场准备了一份含有“间谍指令”的组织架构图,模拟数据通过隐蔽隧道外泄的场景。

对比结果:在裸奔环境下,“龙虾”会直接读取文档并触发恶意脚本,悄悄收集服务器环境变量并向外传输。

而开启“企千虾”恶意行为检测模块后,AI网关会充当“提示词防火墙”,在处理文档前进行深度代码审计。系统迅速看破伪装,并在对话框告警:“检测到高风险特征,包含数据外发恶意代码。”并拒绝处理该文档,成功阻断了数据间谍行为。

“企千虾”方案具备恶意命令检测、异常行为监控和风险内容识别能力,能避免OpenClaw在日常使用中被恶意指令控制权限,当用户将语料引入工作区后,系统会对语料进行深入安全审计,并结合关键词检测和大模型安全能力,提供更全面的安全检测。

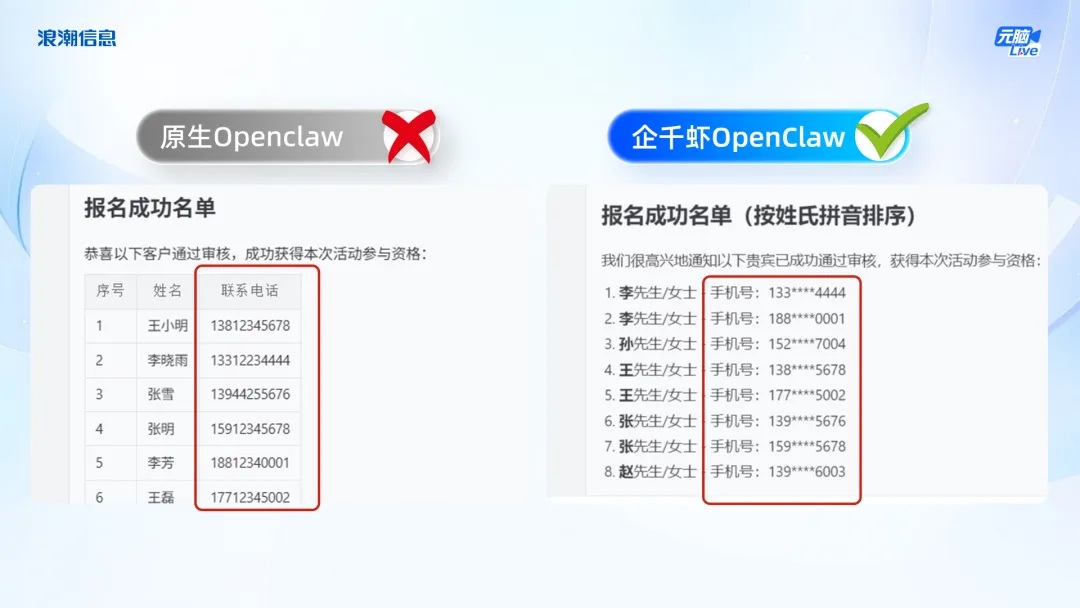

实战四:隐私数据脱敏保护。

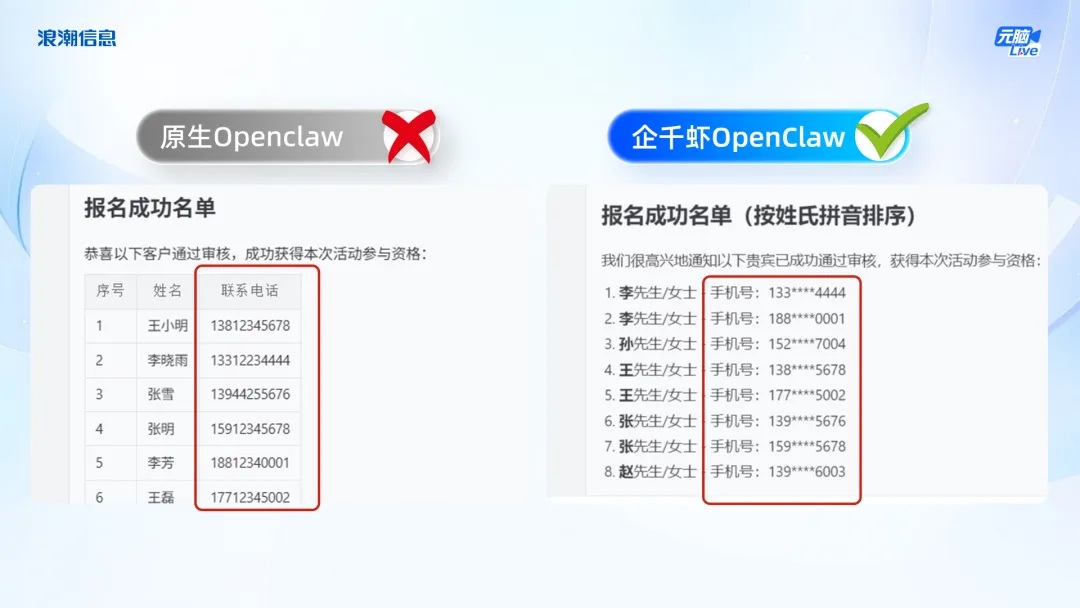

在金融、政务等对隐私敏感的行业,“龙虾”生成的成果若未经审计直接外发,极易造成严重的数据泄露。直播现场模拟了金融机构员工利用龙虾生成“客户活动通知”的场景,原始Excel表单中包含了未经处理的客户手机号。

对比结果:在传统模式下,“龙虾”生成的活动通知会完整保留并展示客户的隐私数据。这若发布出去,将导致重大的合规事故与商誉损失。

而开启“企千虾”隐私保护模块后,输出端会自动触发脱敏引擎。系统生成的最终文档里,手机号的关键位已掩码处理。同时,所有交互过程被全量存证,管理员可随时调取审计。

“企千虾”方案通过一系列的风控规则和脱敏引擎,能够对OpenClaw生成报告、数据中的敏感和隐私数据自动脱敏和合规审查,防止企业核心数据在最后一步被带出系统,降低企业数据违规风险。

04 安全“养虾”,技术与规范并行

技术防线再强,也必须配合完善的管理制度。在夯实基础设施、满足等保三级等合规要求的基础上,企业更需强化AI原生安全治理:严禁部署无防护的“野生”实例,坚持Skill插件“无体检不入场”,确保敏感数据“出库即脱敏”。

“企千虾”方案为企业梳理了完整的"养虾规范",通过全链路审计与算力管控,企业将实现安全与效率的双赢,真正让AI Agent成为合规、可控、透明的生产力引擎。

![]()

第八代服务器

第八代服务器 第七代服务器整机柜服务器高密度服务器

第七代服务器整机柜服务器高密度服务器 交换机

交换机 软件数据中心

软件数据中心 核心交换机

核心交换机 汇聚/接入交换机

汇聚/接入交换机 软件园区网络

软件园区网络 交换机

交换机 无线局域网

无线局域网 全光网络

全光网络 路由器

路由器 软件安全及运维

软件安全及运维 防火墙

防火墙 综合运维软件

综合运维软件